Um Active Directory Federation Services als OpenID-Provider an DRACOON anzubinden, sind die in diesem Artikel beschriebenen Schritte erforderlich.

Themen dieses Artikels

Einstellungen im AD FS

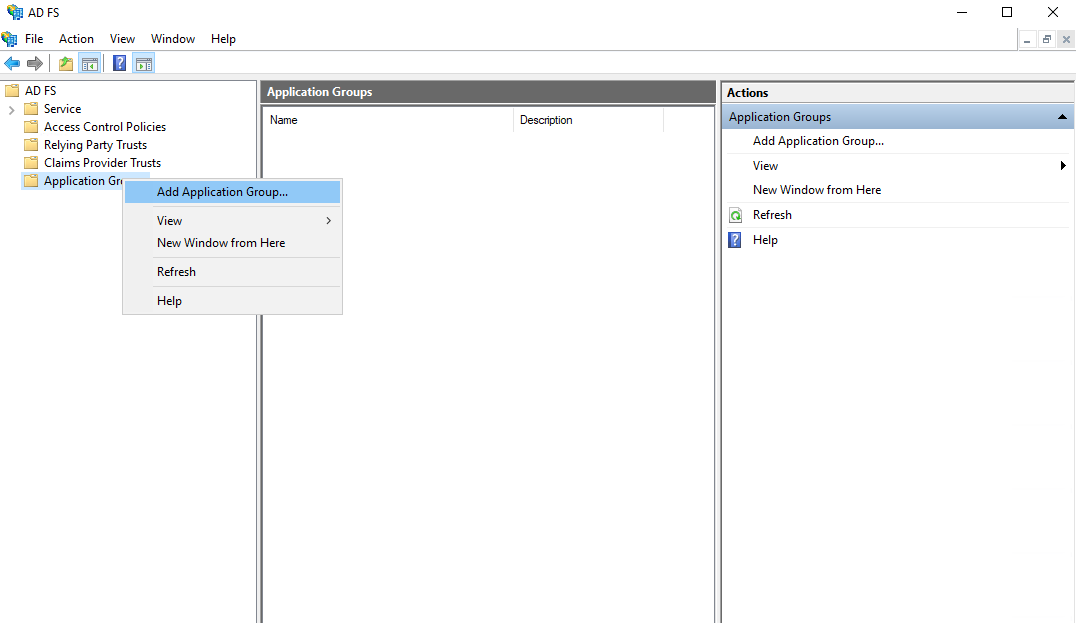

- Klicken Sie in der AD FS Management Konsole mit der rechten Maustaste auf Application Groups und danach im Kontextmenü auf Add Application Group:

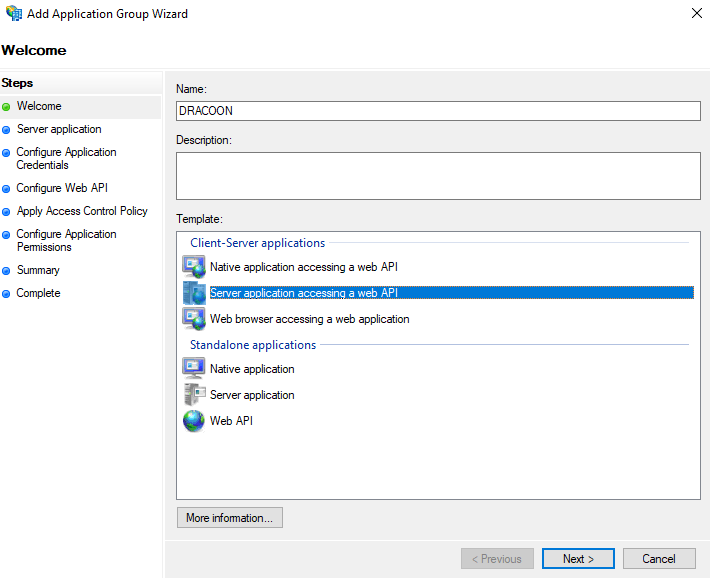

- Geben Sie einen geeigneten Namen für die Application ein (z.B. DRACOON), wählen Sie unter Standalone applications den Eintrag Server application accessing a web API aus, und klicken Sie auf Next.

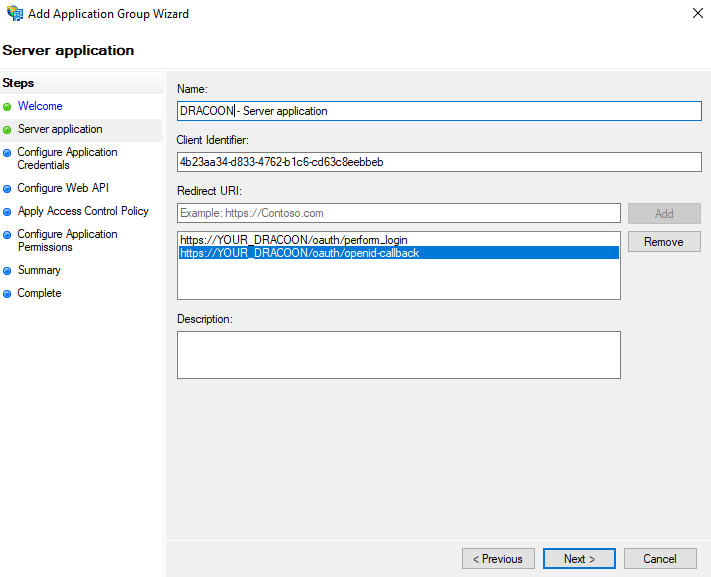

- Notieren Sie sich den angezeigten Client Identifier, und tragen Sie unter Redirect URI die folgenden URLs ein:

[Ihre DRACOON URL]/oauth/perform_login

[Ihre DRACOON URL]/oauth/openid-callback

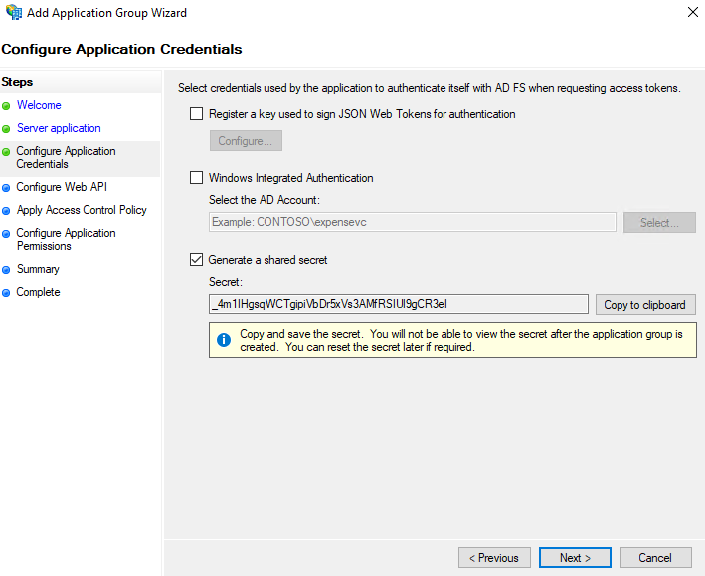

- Aktivieren Sie im nächsten Schritt das Kontrollkästchen Generate a shared secret, um ein geteiltes Secret zu generieren, und speichern Sie dieses Secret unbedingt ab. Nach der Erstellung der Application Group kann das Secret nicht mehr eingesehen werden!

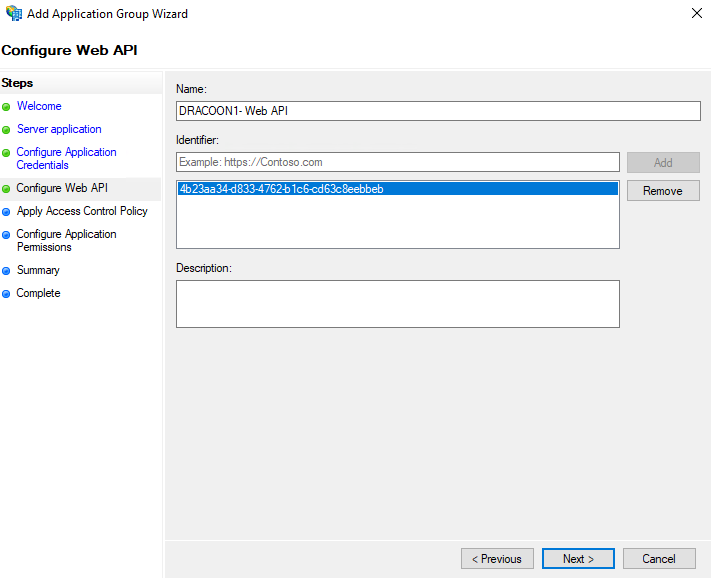

- Als Nächstes muss die Web API konfiguriert werden. Tragen Sie dazu als Identifier die Client ID aus Schritt 3 ein.

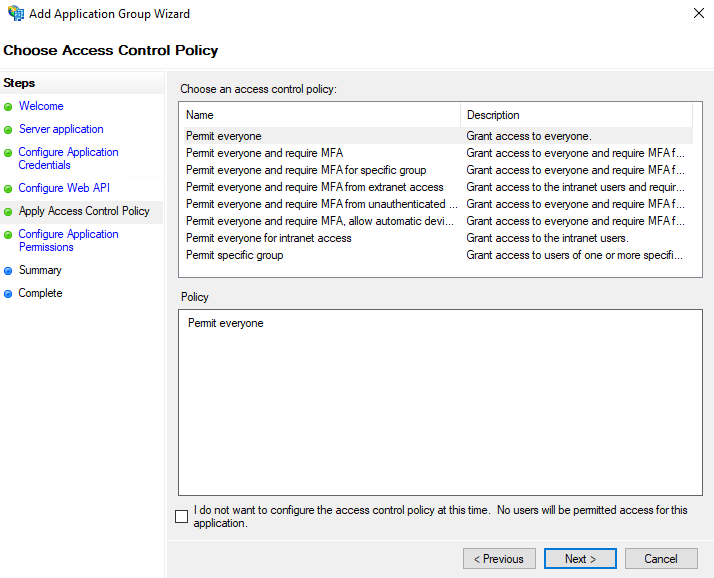

- Wählen Sie im nächsten Schritt eine für Sie passende Access Control Policy.

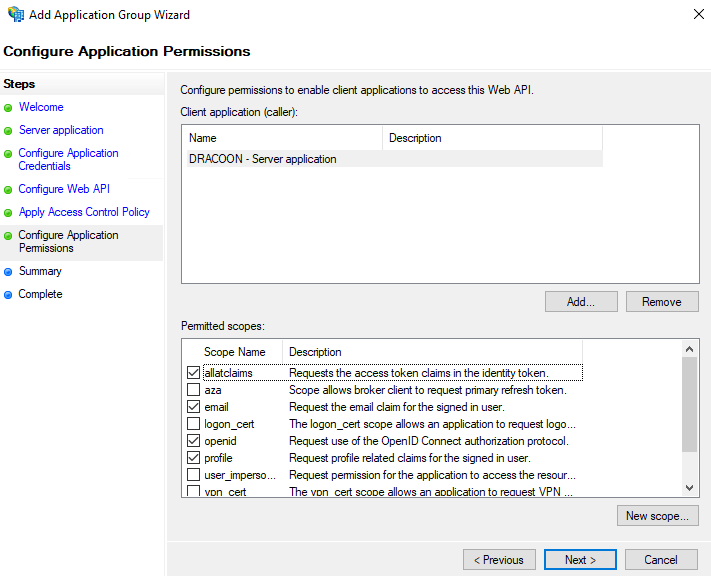

- Wählen Sie im nächsten Screen die Scopes allatclaims, email, openid und profile aus.

- Klicken Sie auf Next, überprüfen Sie in der Zusammenfassung (Summary) noch einmal alle Einstellungen, und schließen Sie die Einrichtung ab.

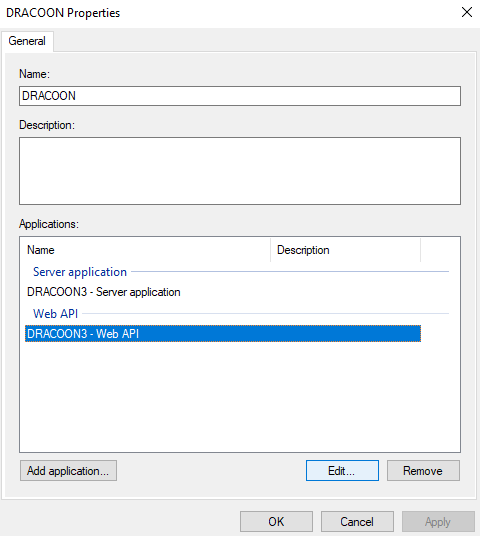

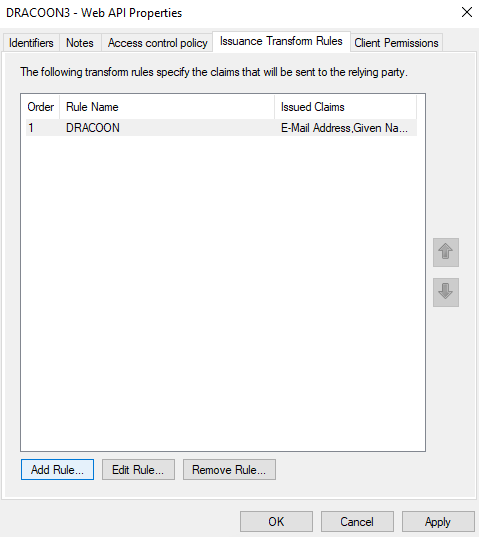

- Um im letzten Schritt die LDA-Attribute zu mappen, wählen Sie die eben erstellte Applikations Gruppe und bearbeiten sie die Web API.

- Klicken Sie auf die Registerkarte Issuance Transform Rules und danach auf Add Rule, um eine neue Regel zu erstellen.

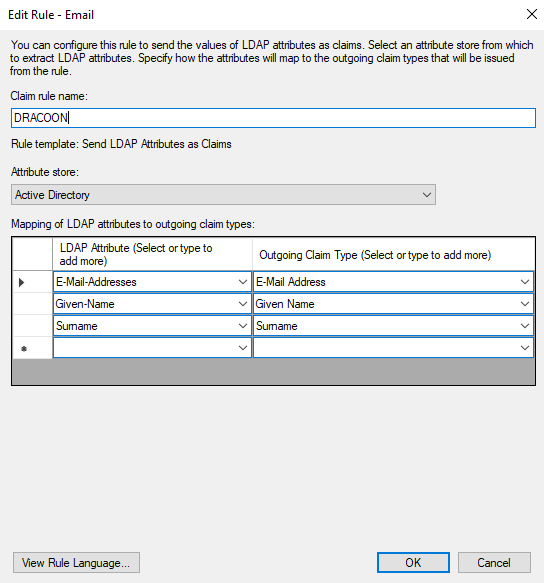

- Vergeben Sie einen Namen für die Regel, wählen Sie Active Directory als Attribute Store und ordnen Sie entsprechend E-Mail-Addresses - E-Mail Address, Given-Name - Given Name und Surname - Surname zu.

- Die Endpoints, die Sie für die Konfiguration am DRACOON benötigen, finden Sie unter der URL:

[Ihre ADFS URL]/adfs/.well-known/openid-configuration

Einstellungen in DRACOON

Als nächstes müssen die Werte von Azure in DRACOON hinterlegt werden.

Sie müssen in DRACOON die Rolle Konfigurationsmanager innehaben, um die folgenden Einstellungen festlegen zu können.

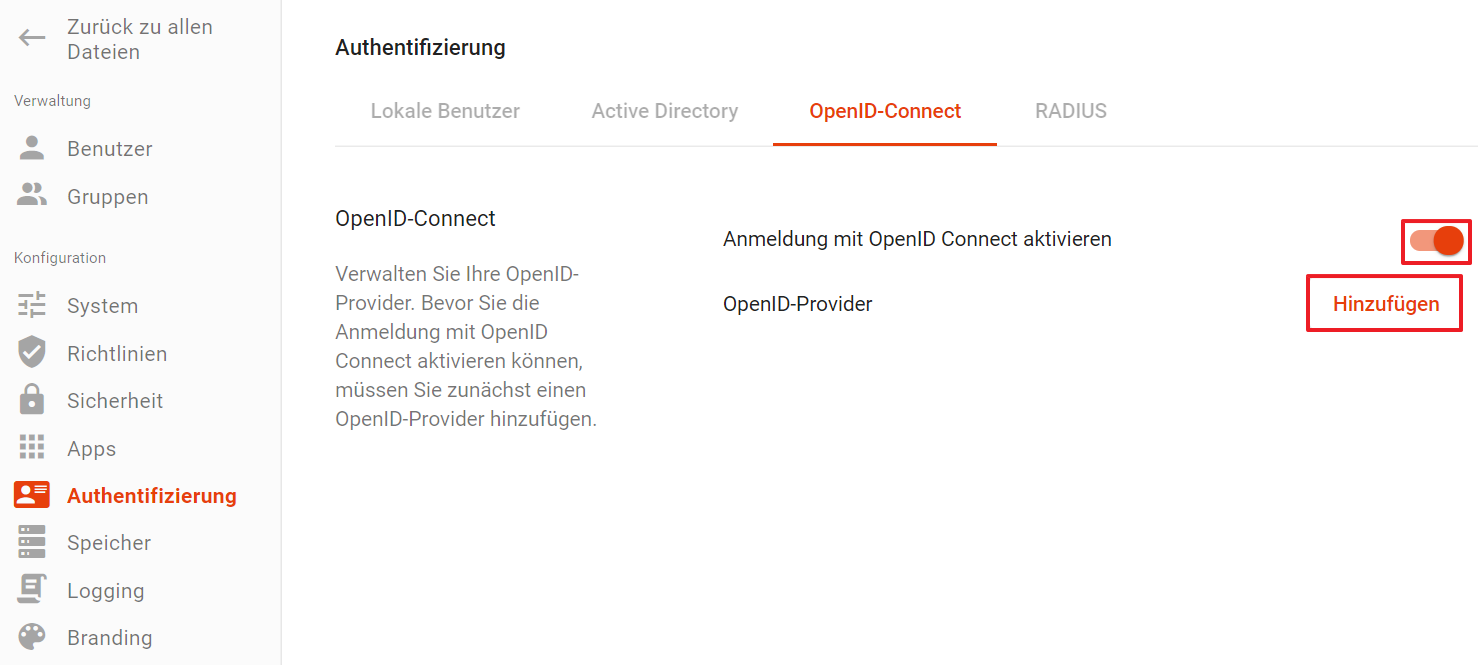

- Klicken Sie in der DRACOON Web App in der linken Seitenleiste auf Einstellungen und Authentifizierung.

- Klicken Sie auf das Register OpenID Connect.

- Aktivieren Sie den Schalter Anmeldung mit OpenID Connect aktivieren.

- Klicken Sie auf Hinzufügen.

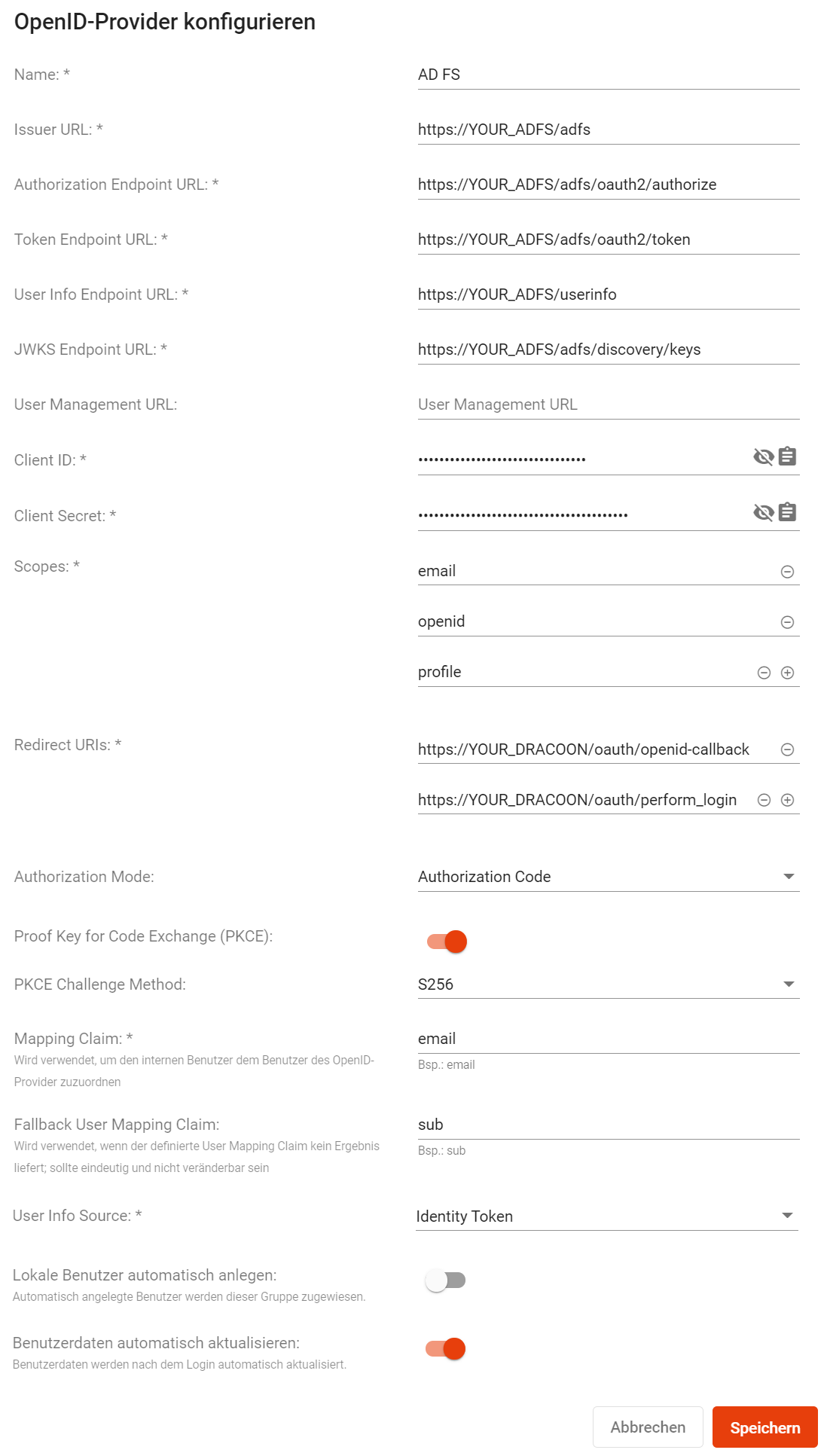

- Nun müssen die Endpoints von oben eingetragen werden.

Tipp: Für eine bessere Übersicht der Werte empfiehlt es sich, im Browser z.B. mit F12 die Entwickler-Tools zu öffnen und sich unter der Registerkarte Network > Preview die OpenID-Konfiguration anzeigen zu lassen.

- Geben Sie nun die Einstellungen für den OpenID-Provider "Azure AD" in DRACOON an.

Im Folgenden wird aufgelistet, wie die Werte, die im DRACOON gefordert werden, in der Azure-Konfigurationsdatei benannt sind:

Beispielansicht in der Konfigurationsoberfläche:Wert in DRACOON OpenID-Konfiguration Name Kann frei vergeben werden IssuerURL issuer Authorization Endpoint-URL authorization_endpoint Token Endpoint-URL token_endpoint UserInfo Endpoint-URL userinfo_endpoint JWKS Endpoint-URL jwks_uri Client-ID Client ID aus der erstellten Application Group Client-Secret Secret aus der erstellten Application Group Scopes openid, email, profile Redirect-URIs Die zuvor eingetragenen Redirect URLs Proof Key for Code Exchange (PKCE): Aktivierung empfohlen PKCE Challenge-Methode id_token_signing_alg_values_supported (S256) Mapping Claim upn (Empfehlung) Fallback User Mapping Claim sub (Empfehlung) User Info Source Identity Token

- Als nächsten Schritt speichern Sie die Einstellungen.

AD FS via OpenID kann nun als Authentifizierungsmethode in DRACOON genutzt werden.

OpenID bei Benutzern zulassen

Damit sich ein DRACOON-Benutzer mit OpenID anmelden kann, müssen Sie ihm diese Authentifizierungsmethode erst erlauben.

- Klicken Sie in der DRACOON Web App auf Einstellungen, und doppelklicken Sie auf den Benutzer, der sich über OpenID authentifizieren können soll.

- Wählen Sie im Feld Authentifizierungsmethode den Eintrag OpenID Connect.

- Wählen Sie den gewünschten OpenID-Provider aus, geben Sie den OpenID-Benutzernamen des Benutzers an, und klicken Sie auf Speichern.

Kommentare

0 Kommentare

Zu diesem Beitrag können keine Kommentare hinterlassen werden.